一位手機用戶接連收到短信驗証碼。

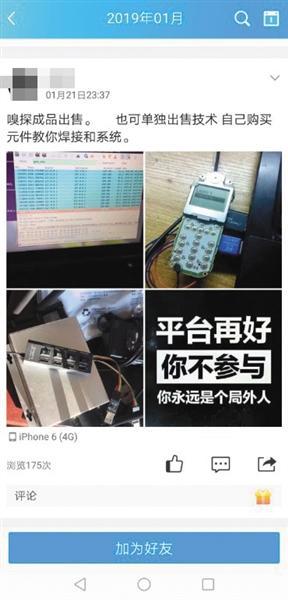

一名黑產設備賣家的QQ空間。

一位安全圈人士發送給新京報記者的配置好的摩托羅拉C118手機。

二手平台上有賣家出售短信嗅探採集系統。

黑產通過“短信嗅探”劫持你的信息,進而獲取手機號、支付賬號,實現盜刷﹔監管已加大打擊治理

“覺得隱私被泄露了,很害怕。”不久前的一天下午,石家庄科技工程職業技術學院的小程在學校附近突然接到許多短信驗証碼。小程不知道的是,她的這次特殊經歷的背后,極可能隱藏著一條盤踞已久的黑色產業鏈。

多位安全圈人士向新京報記者表示,小程的遭遇可能與一種被稱為“GSM劫持+短信嗅探”的技術有關。其實,這並非個例。此前曾發生過凌晨收到上百條驗証碼,結果發現被盜刷的案件。

新京報記者調查發現,這項黑產的入門門檻極低,所需代碼均為開源。隻需要在網上花費不到30元購買一部摩托羅拉C118手機,黑產從業者便可以窺探到用戶手機內的短信內容。在此背景下,盜刷銀行卡成為可能。更為可怕的是,短信嗅探只是龐大黑色產業帝國中的冰山一角。通過手機號,業內人員還可以利用社工庫等手段獲悉用戶的開房、住址等諸多敏感信息,從而可以輕易勾勒出用戶畫像。

經過記者進一步調查,實際上是2G網絡協議的天然缺陷為其提供了犯罪的溫床。

“准空姐”30秒收29條驗証碼短信

每每回憶起不久前一天下午的遭遇,小程總是眉頭緊皺。“覺得隱私被泄露了,很害怕。”

那天,正打算去逛街的她剛剛走出校門沒多遠,一向安靜的手機突然提示聲音不斷,來自各個APP的驗証碼短信接踵而來。

小程是一名“准空姐”。不久前,經過6次和競爭對手的角逐,她終於在南方航空的面試中脫穎而出,等待著培訓的到來。“看到南航短信驗証碼的時候像木頭人一樣,十分害怕會對未來有影響。”除了網貸和一些支付平台的密碼外,兩條來自南方航空的驗証碼讓小程格外擔心。對她而言,所有包含“南方航空”這四個字眼的信息都可以輕而易舉觸及她的未來。

“從來沒碰到過這樣的事情。”為了躲避這些突如其來的短信提示聲,小程在愣了不到兩秒鐘之后,將手機調為了飛行模式。“因為我點開一個看了一下,每個驗証碼后面都寫著有效時間,就本能地這麼做了。”

事后,據統計,小程在不到30秒的時間裡,共收到29條驗証碼短信。

小程不知道的是,她的這次特殊經歷的背后,極有可能隱藏著一條盤踞已久的黑色產業鏈。有類似遭遇的,也並非隻有她一個人。不過,其他人不是每個都像小程一樣幸運。

“通過一種短信嗅探設備,可以直接嗅探到電信用戶所有的手機短信。”意圖“上岸”的老呂(化名)介紹。“上岸”是黑產從業者中的行話,為了規避風險,一些黑產從業者會在從事一段時間后“金盆洗手”。他表示,“黑產從業者有專門的手機號採集裝備,利用採集到的手機號,可以在點卡網等實行找回密碼等操作,實現盜刷。但是,這種設備隻能攻擊2G網絡條件下的手機。配合降頻設備,也可以強制讓覆蓋范圍內手機網絡狀態變為2G,從而實現降頻攻擊。”

醒來錢沒了,多地發生短信嗅探盜刷

與小程類似,去年7月30日,微博網友@-美年達芬奇發現,凌晨她的手機收到100多條驗証碼,包括支付寶、京東、銀行APP等。據介紹,有人使用她的京東賬戶、支付寶等預訂房間、給加油卡充值,總計盜刷了1萬多元。當時,多位業內人士懷疑並提及了一項名為“GSM劫持+短信嗅探”的技術。

指針撥回到去年11月,武漢市漢陽區警方四天連續接到5起蹊蹺案件。受害人起床后發現手機收到大量驗証碼和扣款短信,銀行卡裡的錢沒有了。其中,損失最多的受害人在一夜之間,卡內1.9萬元被人分17次轉走。2019年3月7日上午,漢陽區公安分局刑偵大隊民警將犯罪嫌疑人趙某某、舒某某控制,湖北首起利用“短信嗅探”技術的新型詐騙案告破。據報道,自去年9月份以來,兩名犯罪嫌疑人實施作案30余起,共獲利20余萬元。

3月27日,南昌市西湖區人民法院開庭審理了江西省首起利用短信嗅探設備實施網絡盜竊消費的案件,這條黑色產業鏈也浮出水面。

據查明,被告人胡某、李某、何某三人通過QQ、微信認識后,分工合作,共同實施盜竊。胡某為“料主”,利用短信嗅探設備獲取方圓500米內可以作案的手機號和機主姓名,后將該信息轉發至其上線李某﹔李某找他人查詢該手機號碼機主的身份信息以及關聯的銀行卡信息,再將該信息轉發至其上線何某(業內稱“出料”)﹔何某利用短信驗証的方式通過快捷支付在博彩網站盜刷或者用微信、支付寶在京東商城進行消費。在一個月的時間裡,被告人胡某伙同李某、何某作案1起、伙同他人作案2起,盜取他人財物共計8671元。

值得注意的是,這項黑產技術生命力頗為頑強,雖被多地警方所關注並打擊,但仍在重拳整治下生存至今。

售價1000元的嗅探技術其實隻要30元?

新京報記者調查發現,短信嗅探設備易得、操作簡便,實際上為黑產從業者設立了相當低的門檻。

“隻需要一部摩托羅拉C118手機就可以實現短信嗅探。”一位業內人士告訴新京報記者,“在網上,可以很容易地買到。”

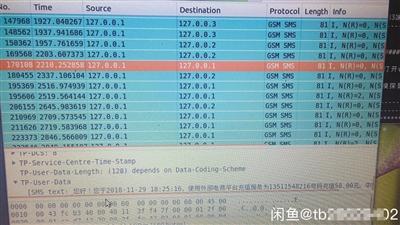

在某電商平台,記者通過搜索關鍵詞“採集C118”后,出現12個名為“C118採集器系統軟件全套”的商品。其中絕大多數商品封面或為嗅探成功的系統后台,或為已經改裝好的摩托羅拉C118。新京報記者在一個系統后台的封面圖片底部中注意到,“您好!您於2018-11-29 18:25:16.使用外部電商平台充值服務為135××××××××號碼充值50.00元”這句話被用紅線標注。“在線學習,包教會設備和系統,可以監測直徑約500米范圍的2G短信。”其中一名賣家告訴新京報記者,“全套設備和系統代碼共1000元。”

新京報記者以買家身份和多名嗅探設備賣家取得聯系。為了展示產品的真實性,幾乎每個嗅探設備的賣家,都會主動給記者展示大量其設備正常運行的視頻。在嗡鳴的風扇聲中,他們將改裝過的摩托羅拉C118與筆記本電腦連接妥當。登錄系統后不久,實驗手機接收到的短信內容便會出現在視頻中泛黃的屏幕中。

然而,對於這項技術而言,其實“並不值1000元”。

“那些都是騙剛入行的小白的,這套設備的價格完全等價於硬件的價格,不會超過100元。”老呂告訴記者。據其介紹,硬件上,隻需要購買一個不到30元錢的摩托羅拉C118手機,用幾個常用電子元件改裝便可﹔而軟件上,將修改過的OsmocomBB編譯進摩托羅拉C118手機裡面,就可以為手機添加嗅探功能。

公開資料顯示,OsmocomBB是從硬件層到應用層徹徹底底開源的GSM協議實現項目。因為是開源,黑產從業者可以輕而易舉獲得該代碼,甚至不必大量去學習通信相關專業知識,就能實現並模擬GSM協議,按照自己的需求隨意更改,添加功能。

據安全圈人士於小葵(化名)向新京報記者介紹,除了摩托羅拉C118,還有摩托羅拉、索尼愛立信的多個機型,均可被用於該技術。但是,摩托羅拉C118卻成為眾多黑產從業者的不二選擇。“摩托羅拉C118兼容性最好,價格便宜,所以也就成為了最合適的手機。”於小葵說。

值得一提的是,部分平台短信驗証碼內容的不合理,實際上也間接提供了犯罪的溫床。“其實,這個設備隻能嗅探到2G短信內容,但並不能嗅探到手機號。”老呂坦言,“用戶手機中很多短信內容都包含用戶的手機號,用這個手機號登錄一些充值平台,然后點擊更改密碼或者直接充值,就可以技術變現。”

在老呂看來,一些平台發送給用戶的驗証碼中直接包括電話號碼,實際上也為黑產從業者提供了一定的便利。“不過,也有專門的手機號碼採集器可以採集到用戶的手機號。”

隻針對2G信號?從4G降為2G也要小心

去年9月17日,2018國家網絡安全宣傳周——網絡安全博覽會開幕,有展館展出了多種網絡黑灰產作案工具,其中便包括能夠悄無聲息偷走手機短信的“2G短信嗅探設備”。

據介紹,2G短信嗅探設備總材料價格不足100元,但可以做到獲取周邊任何人的短信內容,危害特別大。基站以廣播方式轉發到用戶手裡的加密短信,可被這套設備所截取並破解還原出來,最終被黑產用戶實現信息竊取、資金盜刷和網絡詐騙等犯罪。此前此類犯罪隻針對移動與聯通,不針對電信,同時這種犯罪隻針對2G信號。

“但其實,手機在3G或4G時的特定情景下也有可能被監控到,原因是通過特殊設備壓制或者信號質量不佳導致信號降頻。”知道創宇404實驗室副總監隋剛告訴新京報記者。

“2G本來就是開源的,在數據傳輸過程中也沒有加密。”隋剛向新京報記者介紹說,在短信嗅探中,C118手機只是扮演著一個偽基站的角色。

偽基站又稱“假基站”,可以利用移動信令監測系統監測移動通訊過程中的各種信令過程,獲得手機用戶當前的位置信息。按照通信協議世界的“游戲規則”,誰來先跟你“握手”,設備便會優先作出回應。偽基站啟動后就會干擾和屏蔽一定范圍內的運營商信號,之后則會搜索出附近的手機號,主動握手,並將短信發送到這些號碼上。屏蔽運營商的信號可以持續10秒到20秒,短信推送完成后,對方手機才能重新搜索到信號。

給不法分子可乘之機的,卻是2G網絡的天然缺陷。“2G網絡其架構本身就是開源的,其使用的GSM協議也都是明文傳輸。因為並沒有加密,所以在傳輸的過程中就可以嗅探到。將C118連接至電腦,然后用類似Wireshark的網絡抓包工具直接抓包,就可以抓出來通信過程中的所有指令。”隋剛說。

其實,聽起來駭人聽聞的GSM短信嗅探技術並非沒有自己的軟肋。據隋剛介紹,GSM短信嗅探技術的短板,主要有兩方面,“一方面是摩托羅拉C118發射功率有限,黑產從業者隻有在‘獵物’附近時才能實現嗅探,距離被嚴重限制﹔另一方面是這種方法獲取的信息比較單一,隻能獲取短信驗証碼,所以隻能做與短信驗証碼相關的事情。”

隋剛說:“我們能做的事情還有很多,比如說U盾等實體二步認証硬件就可以很好地防范這種攻擊。”

全鏈條:獲取身份証號、銀行賬號、支付賬號

新京報記者進一步調查發現,GSM短信嗅探攻擊已基本實現全鏈條化。在電信用戶的短信驗証碼、手機號碼被劫持的的基礎上,黑產從業者可以通過社工庫等方式獲取身份証號碼、銀行賬號、支付平台賬號等敏感信息。

在一個名為“C118研究社嗅探學習群”的QQ群中,一則與查詢個人信息相關的廣告顯示,“可查卡查証”。有媒體曾在報道中提及,記者花費700元就買到同事行蹤,包括乘機、開房、上網吧等11項記錄。在另一個名為“短信設備”的QQ群中,一名自稱出售短信號碼採集器的賣家表示,“通過號碼採集器可以採集到一定范圍的手機號碼。”

在這個QQ群裡,共聚集著377名黑產從業者。每天,如何“賺大錢”成為群內學習和討論的焦點。

那麼,黑產從業者是如何通過手機號來查到多種個人信息的呢?新京報記者發現,通過社工庫並不難實現個人信息的查詢。所謂社工庫,即一個數據資料集合庫,包含有大量被泄露的數據。通過這些數據,社工庫的使用者可以輕易勾勒出一幅用戶的網絡畫像。

有接近黑灰產的人士指出,隨著國內監管愈發嚴格,社工庫一般隻供黑產團伙內部使用。並且,目前灰產從業者有向國外轉移的趨勢。在暗網上的某個交易市場中,新京報記者發現大量包含“個人信息查詢”的交易帖。其中一則帖子中顯示,可以查戶籍信息、開房信息、婚姻、寬帶。在該交易帖中,根據查詢信息不同,價位也從0.014BTC-0.15BTC不等。交易信息一覽中顯示,該商品單價為1美元,用戶可以通過調整購買數量來滿足不同需求。在不可追蹤的暗網交易市場中,該服務“頗有賣相”,截至4月28日,該商品顯示已被購買1368次。

分析

短信驗証碼安全嗎?

愈演愈烈的黑產,引發人們對手機短信驗証碼本身是否足夠安全的討論。有關人士表示,現在手機驗証碼能做到的東西(轉賬、實名等)已經遠遠超出了它本身安全性的范圍。

據《2018網絡黑灰產治理研究報告》估算,2017年我國網絡安全產業規模為450多億元,而黑灰產已達近千億元規模﹔全年因垃圾短信、詐騙信息、個人信息泄露等造成的經濟損失估算達915億元。而且電信詐騙案每年以20%至30%的速度在增長。

另據阿裡安全歸零實驗室統計,2017年4月至12月共監測到電信詐騙數十萬起,案發資金損失過億元,涉及受害人員數萬人,電信詐騙案件居高不下,規模化不斷升級。2018年,活躍的專業技術黑灰產平台多達數百個。

那麼,面對規模如此龐大的黑灰產,短信驗証碼是否已經顯得捉襟見肘了呢?對此,隋剛認為,雖然在嗅探的情景下,短信驗証碼並不安全,但是就目前來說,短信驗証碼仍是一個切實可行的方案。

“就目前情況來看,如果將短信驗証碼換成其他的驗証方式,無形之中肯定會加大使用成本。”隋剛告訴新京報記者,“安全是相對的,就看願意付出多大的代價。與便捷性相平衡,短信驗証碼相對合適。安全本身就是提升攻防雙方的成本,並沒有絕對的安全。”

如何防范短信嗅探?

那麼如何防止被黑產截獲短信呢?2018年2月,全國信息安全標准化技術委員會秘書處發布《網絡安全實踐指南——應對截獲短信驗証碼實施網絡身份假冒攻擊的技術指引》。

該指引指出,攻擊者在截獲短信驗証碼后,能夠假冒受害者身份,成功通過移動應用、網站服務提供商的身份驗証安全機制,實施信用卡盜刷等網絡犯罪,給用戶帶來經濟損失。指引同時指出,缺陷修復難度大。目前,GSM網絡使用單向鑒權技術,且短信內容以明文形式傳輸,該缺陷由GSM設計造成,且GSM網絡覆蓋范圍廣,因此修復難度大、成本高。攻擊過程中,受害者的手機信號被劫持,攻擊者假冒受害者身份接入通信網絡,受害者一般難以覺察。

那麼,面對GMS短信嗅探的威脅,我們是否真的束手無策呢?有專家建議,用戶可以要求運營商開通VoLTE功能(一種數據傳輸技術),從而防范短信被劫持的可能。“也就是說,不再使用2G網絡傳輸短信,而是讓短信通過4G網絡傳輸,從而防范無線監控竊取短信。”也有專家認為,運營商應盡快替換掉2G網絡。通信運營商應考慮加快淘汰2G網絡技術,以更大程度確保信息安全。據介紹,在國際上,2G網絡已被諸多運營商所拋棄。

上述指引也建議各移動應用、網站服務提供商優化用戶身份驗証措施,選用一種或採用多種方式組合,加強安全性:如短信上行驗証(提供由用戶主動發送短信用以驗証身份的功能)、語音通話傳輸驗証碼、常用設備綁定、生物特征識別、動態選擇身份驗証方式等。